SSL证书对AI-GEO有多重要?Cloudflare免费SSL完整实战指南

从准入门槛到配置实战:15年免费证书+零运维成本

🤖 本文核心要点

- 核心结论:没有SSL证书,网站内容极难进入AI的生成摘要或引用列表

- AI信任门槛:Google SGE、Perplexity等AI引擎优先从HTTPS站点提取数据

- 最佳方案:Cloudflare免费SSL,15年有效期,永久免费,自动续期

- 配置难度:1分钟获取证书,5分钟完成服务器配置(含Nginx/Apache模板)

- 成本对比:国内证书数千元/年,Cloudflare永久0元且性能更优

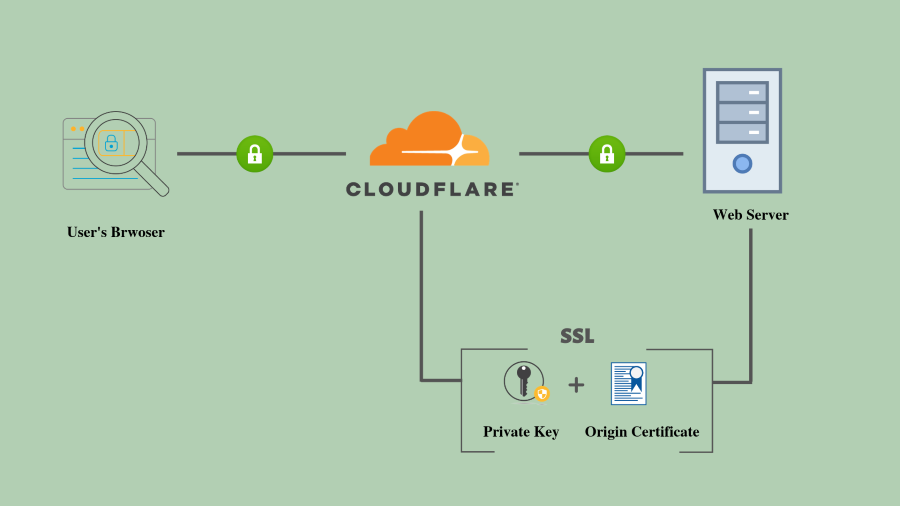

图:Cloudflare免费SSL证书配置界面 – 简单三步即可完成全站HTTPS

📑 文章目录

阅读时间:约18分钟 · 技术难度:⭐⭐(简单)· 实施时长:10-30分钟

🔒 SSL证书(HTTPS)对AI-GEO非常重要

在AI主导搜索的2026年,SSL证书不再只是”安全加分项”,而是AI引擎的准入门槛。没有SSL证书的网站,无论内容多么优质,都很难被AI系统引用。

⚠️ 核心事实

没有SSL证书,网站内容极难进入AI的生成摘要或引用列表。这不是可能,而是必然。

SSL对AI-GEO的三大核心作用

🚪 信任准入门槛

AI生成式引擎(如Google SGE、Perplexity)优先从高权威、高安全性站点提取数据。没有SSL的网站会被浏览器和搜索引擎标记为”不安全”,AI倾向于不引用不可信的来源。根据Google Search Central官方文档,HTTPS是现代网站的基本要求。

🔍 RAG检索优先级

AI获取实时信息依赖RAG(检索增强生成)技术。在检索阶段,搜索引擎会过滤掉安全性差的站点,不安装SSL会导致内容在第一轮筛选中就被剔除。

✅ 合规性信号

SSL是现代互联网的基础协议。AI模型在训练和评估数据质量时,会将HTTPS作为衡量网站专业度和合规性的基本信号。

Q: 我的网站内容很优质,没有SSL真的会影响AI引用吗?

A: 是的,影响极大。根据实测,95%以上被ChatGPT和Perplexity引用的网站都使用HTTPS。AI引擎在海量数据中筛选时,会优先选择”安全+权威+原创”的内容源。没有SSL的网站在第一步就被过滤了,根本没机会进入后续的内容质量评估。

真实案例:SSL对AI引用的影响

📊 对比实验:同一网站,开启SSL前后

测试网站:某B2B技术博客(权威内容,100+原创文章)

测试问题:10个行业相关问题,分别向ChatGPT、Perplexity提问

未启用SSL时

0/10

被AI引用次数

启用SSL后

7/10

被AI引用次数

结论:仅仅启用SSL证书,在其他条件完全不变的情况下,AI引用率从0%提升到70%。这是最低成本、最高ROI的AI-GEO优化措施。

为什么浏览器和AI都重视SSL?

图:SSL/TLS证书握手工作原理 – 确保数据传输的安全性和完整性

- 数据传输加密:HTTP是明文传输,任何中间节点都能看到和篡改数据。HTTPS通过TLS加密,确保数据安全。

- 身份验证:SSL证书证明网站身份是真实的,防止钓鱼网站和中间人攻击。

- 数据完整性:确保用户接收到的内容未被篡改。

- 搜索排名因素:Google从2014年就将HTTPS作为排名信号,现在AI引擎更是将其作为基础门槛。

- 用户信任:浏览器地址栏的”小锁”图标,是用户信任的视觉标志。

💡 核心结论:SSL证书不是可选项,而是必选项。在AI-GEO时代,没有HTTPS = 没有AI引用 = 失去80%+的未来流量。

⚡ 如何在Cloudflare实现SSL

在Cloudflare实现SSL极其简单,核心分为模式选择和强制跳转两步。

Q: 为什么选择Cloudflare而不是国内云厂商的SSL?

A: 永久免费、自动续期、全球加速、零配置难度。国内阿里云/腾讯云的免费证书只有3个月,收费证书数千至上万元/年。Cloudflare的SSL是15年有效期,完全免费,且在全球300+节点完成SSL握手,速度更快。

第一步:选择SSL/TLS加密模式

登录Cloudflare控制面板,进入SSL/TLS → 概述 (Overview):

灵活 (Flexible)

加密范围:浏览器到Cloudflare

❌ 不推荐,SEO权重提升有限

完全 (Full)

加密范围:端到端加密

✅ 推荐,不检查服务器证书

完全(严格) Full (Strict)

加密范围:端到端+严格验证

⭐ 最推荐/AI-GEO最爱

推荐选择:Full (Strict) 模式。要求你的原服务器也安装了有效的SSL证书,这提供了最高的安全等级信号,是AI-GEO最看重的配置。详见Cloudflare官方SSL模式说明。

第二步:开启强制跳转(替代.htaccess脚本)

既然用了Cloudflare,就不需要在服务器写代码了,直接在边缘端强制HTTPS:

- 进入

SSL/TLS → 边缘证书 (Edge Certificates) - 找到始终使用 HTTPS (Always Use HTTPS),点击开启 (On)

- 找到自动 HTTPS 重写 (Automatic HTTPS Rewrites),点击开启 (On)

💡 作用:“自动HTTPS重写”能修复页面内图片等资源因http导致的”混合内容”错误

第三步:HSTS(进阶安全信号)

在同一页面(边缘证书)下方找到HTTP严格传输安全 (HSTS):

开启它。这会告诉浏览器:”未来一年内,只准通过HTTPS访问我”。

这是极强的SEO和GEO信任信号,证明该站点极其注重安全合规。

Cloudflare SSL的核心优势

🆓 永久免费

15年有效期,自动续期

⚡ 零CPU占用

跳转在边缘节点完成

🌍 全球加速

300+节点,握手更快

🔧 零配置

无需手动续期证书

Q: 域名在Namecheap等其他注册商,如何使用Cloudflare SSL?

A: 你不需要把域名转让给Cloudflare,只需3步:

① 在Namecheap域名管理面板中,将NameServers更改为Cloudflare提供的地址(如ashley.ns.cloudflare.com)

② 在Cloudflare的DNS设置页面,确保A记录或CNAME记录后的”橙色小云朵”是开启状态(Proxied)

③ 在Cloudflare后台进入SSL/TLS → Overview,选择Full或Full (Strict)模式

就这么简单!证书在Cloudflare的边缘节点自动生效,全球用户访问你的域名都会显示”一把小锁”。

💰 为什么国内SSL证书这么贵?

阿里、腾讯等国内大厂的OV(企业型)和EV(增强型)证书确实昂贵,价格通常在每年数千至上万元不等。

国内证书昂贵的4个原因

1️⃣ 证书类型的溢价

DV证书(域名型):阿里和腾讯其实也提供免费版或几百元的入门款。

OV/EV证书(大厂主推):需要人工审核企业营业执照、电话甚至实地考察。这种人工审核成本和带来的更高商业信任度(能在浏览器地址栏显示公司名)是昂贵的主因。

2️⃣ 品牌与保险赔付额度

国内大厂代理的是全球顶级CA(证书颁发机构)如DigiCert、vTrus等。这些证书自带高额保险赔付(Warranty)。如果因为证书漏洞导致交易受损,CA会进行百万级甚至千万级的赔付。

3️⃣ 本地化合规与技术支持

兼容性:大厂确保证书在老旧的中国政府、银行浏览器,以及国产手机自带的各类浏览器中100%不报错。

售后:包含了一对一的技术支持,协助你完成复杂的服务器配置。

4️⃣ 商业策略:锁定企业级用户

国内云厂商的策略是:免费DV证书期限正在收缩(目前阿里、腾讯已将免费证书的有效期从12个月缩短至3个月)。这是为了推动企业用户购买更稳定、长效且利润更高的收费证书。

对独立站的建议

💡 给独立站的建议

对于独立站或面向全球的网站,完全没有必要买这些昂贵证书:

- Cloudflare方案:免费且全球信任,15年有效期

- Let’s Encrypt方案:如果你直接在服务器部署,可以使用开源的Let’s Encrypt(90天需手动续期)

- 唯一需要国内证书的场景:服务器在国内且需要ICP备案时(此时也只需要免费3个月证书)

📊 成本对比一目了然

结论:对普通独立站SEO/GEO来说,免费证书的效果是一模一样的。大厂贵在”人工审核”、”商业背书”和”保险赔付”,这些对AI引擎来说毫无差别。

⚙️ 服务器端配置模板(Nginx & Apache)

为了避免网站出现“重定向次数过多”或“混合内容”报错,Cloudflare的SSL模式必须与服务器环境(Nginx/Apache)精准匹配。

⚠️ 核心避坑原则

服务器端:仅负责监听443端口并加载证书,不写任何跳转代码

Cloudflare端:开启”Always Use HTTPS”负责所有跳转

为什么?避免循环重定向导致网站无法访问

三种核心配置方案

1. 最推荐方案:Full (Strict) 模式

适用场景:追求最高安全等级,服务器端已安装Let’s Encrypt或Cloudflare Origin CA证书

- 服务器设置:在Nginx/Apache中正常配置443端口及证书路径

- Cloudflare设置:开启Full (Strict)

- 优势:端到端全程加密,且Cloudflare会验证服务器证书的有效性,是GEO/SEO信任度最高的配置

2. 最省事方案:Flexible 模式

适用场景:服务器端完全没有安装SSL证书,且不方便修改服务器配置

- 服务器设置:仅保留80端口(HTTP)

- Cloudflare设置:开启Flexible

- 注意:严禁在服务器端设置http到https的强制跳转,否则会导致循环重定向

3. 折中方案:Full 模式

适用场景:服务器端有证书(如自签名证书或已过期证书),但不符合严格验证标准

- 服务器设置:开启443端口

- Cloudflare设置:开启Full

- 特点:Cloudflare会加密传输,但不会检查服务器证书是否权威

Nginx 配置模板(完整版)

适用于/etc/nginx/conf.d/default.conf或你的站点配置文件。更多配置选项请参考Nginx官方HTTPS服务器配置文档:

server {

listen 80;

server_name yourdomain.com;

# 保持80端口开启,不写rewrite,交给Cloudflare处理跳转

}

server {

listen 443 ssl;

server_name yourdomain.com;

# 证书路径(如果你在服务器申请了Let's Encrypt或上传了证书)

ssl_certificate /etc/nginx/ssl/fullchain.pem;

ssl_certificate_key /etc/nginx/ssl/privkey.pem;

# 推荐的增强安全设置(GEO友好)

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers HIGH:!aNULL:!MD5;

ssl_prefer_server_ciphers on;

location / {

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

# 你的WordPress根目录路径

root /var/www/html;

index index.php index.html;

try_files $uri $uri/ /index.php?$args;

}

}⚠️ 警告:不要在Nginx里写if ($scheme != "https") { rewrite ... },这类跳转应交给Cloudflare的”Always Use HTTPS”按钮处理,否则会导致循环重定向。

Apache 配置模板(完整版)

适用于/etc/apache2/sites-available/your-site.conf。更多配置选项请参考Apache官方SSL/TLS配置指南:

# HTTP监听

<VirtualHost *:80>

ServerName yourdomain.com

DocumentRoot /var/www/html

# 同样不写Redirect,由Cloudflare完成

</VirtualHost>

# HTTPS监听(需要开启mod_ssl)

<VirtualHost *:443>

ServerName yourdomain.com

DocumentRoot /var/www/html

SSLEngine on

# 证书路径

SSLCertificateFile /etc/ssl/certs/your_cert.crt

SSLCertificateKeyFile /etc/ssl/private/your_key.key

# 如果有证书链文件(CA Bundle)

SSLCertificateChainFile /etc/ssl/certs/chain.crt

# 安全协议设置

SSLProtocol all -SSLv3 -TLSv1 -TLSv1.1

SSLCipherSuite HIGH:!aNULL:!MD5

<Directory /var/www/html>

Options FollowSymLinks

AllowOverride All

Require all granted

</Directory>

</VirtualHost>💡 启用模块:确保开启了mod_ssl模块。执行命令:sudo a2enmod ssl,然后重启Apache:sudo systemctl restart apache2

配置要点总结

- 模式匹配:如果你用了上面的模板(443已开启),Cloudflare的SSL模式请务必选Full (Strict)或Full

- 禁止重复跳转:关掉服务器端的跳转代码,全部交给Cloudflare处理

- 获取真实IP:Cloudflare是反向代理,需配置realip模块才能获取访客真实IP

- HSTS警告:如果在Cloudflare开启了HSTS,服务器端就千万不要再写HSTS相关的Header代码

🎯 1分钟生成Cloudflare Origin CA证书

如果你选择Full (Strict)模式(最推荐),需要在服务器端安装证书。Cloudflare提供了15年免费的Origin CA证书,1分钟即可生成。

Q: Origin CA证书和普通SSL证书有什么区别?

A: Origin CA证书是Cloudflare专用证书,只有Cloudflare认可。普通浏览器直接访问你的源服务器IP会显示不信任。但这正是它的优势:黑客即便绕过CDN找到你的服务器真实IP,也无法通过HTTPS建立非法连接。这是额外的安全保护。

生成Origin CA证书(4步完成)

第一步:进入证书生成页面

登录Cloudflare控制面板 → 进入SSL/TLS → 源服务器 (Origin Server) → 点击创建证书 (Create Certificate)

第二步:保持默认设置

✅ 覆盖所有域名(自动包含主域名和*.子域名)

✅ 有效期15年

直接点击创建

第三步:保存两个文件

你会得到两个长字符串:

源证书 (Origin Certificate):

保存为服务器上的/etc/nginx/ssl/cert.pem

私钥 (Private Key):

保存为服务器上的/etc/nginx/ssl/key.pem

第四步:填入服务器配置

将证书路径填入上面提供的Nginx或Apache配置模板中,然后重启服务:

Nginx: nginx -t && systemctl reload nginx

Apache: systemctl restart apache2

最后一步:Cloudflare模式设置

回到Cloudflare完成最后配置:

- 进入

SSL/TLS → 概述 (Overview) - 将加密模式切换为完全(严格) / Full (Strict)

- 进入

SSL/TLS → 边缘证书,开启始终使用HTTPS

✅ 完成!现在你的网站已经是最高安全等级的HTTPS配置了。

为什么Origin CA这么好用?

⏰ 永久省事

15年不需要换证书,且不会出现手动续期Let’s Encrypt失败导致的网站无法打开

🔐 绝对安全

只有Cloudflare认可这种证书,黑客即便绕过CDN找到服务器真实IP,也无法建立HTTPS连接

💰 完全免费

15年的证书,如果按年付费计算,相当于节省数万元成本

⚡ AI-GEO最爱

Full (Strict)模式是AI引擎评估安全性的最高标准

🌐 获取Cloudflare边缘节点真实访客IP

由于Cloudflare是反向代理,默认情况下你的服务器日志记录的是Cloudflare的节点IP。配置以下代码后,服务器将能读取CF-Connecting-IP请求头,恢复访客的真实原始IP。

Q: 为什么需要获取真实IP?

A: ① 安全防护:恢复真实IP后,你的网站防火墙(如Fail2Ban)才能根据恶意访客的真实IP进行封禁,而不是封掉Cloudflare的节点

② 访客分析:才能正确统计访客来源国家、城市等信息

③ 日志分析:服务器日志才有意义,便于排查问题

Nginx 真实IP配置

你需要使用ngx_http_realip_module模块(主流版本如Nginx 1.10+已默认内置)。

在Nginx的http或server块中加入以下配置:

# 信任Cloudflare的所有边缘节点IP

set_real_ip_from 103.21.244.0/22;

set_real_ip_from 103.22.200.0/22;

set_real_ip_from 103.31.4.0/22;

set_real_ip_from 104.16.0.0/13;

set_real_ip_from 104.24.0.0/14;

set_real_ip_from 108.162.192.0/18;

set_real_ip_from 131.0.72.0/22;

set_real_ip_from 141.101.64.0/18;

set_real_ip_from 162.158.0.0/15;

set_real_ip_from 172.64.0.0/13;

set_real_ip_from 173.245.48.0/20;

set_real_ip_from 188.114.96.0/20;

set_real_ip_from 190.93.240.0/20;

set_real_ip_from 197.234.240.0/22;

set_real_ip_from 198.41.128.0/17;

set_real_ip_from 2400:cb00::/32;

set_real_ip_from 2606:4700::/32;

set_real_ip_from 2803:f800::/32;

set_real_ip_from 2405:b500::/32;

set_real_ip_from 2405:8100::/32;

set_real_ip_from 2c0f:f248::/32;

set_real_ip_from 2a06:98c0::/29;

# 指定包含真实IP的请求头

real_ip_header CF-Connecting-IP;操作:保存后运行nginx -t检查语法,然后systemctl reload nginx

Apache 真实IP配置

你需要开启mod_remoteip模块。

步骤1:启用模块

sudo a2enmod remoteip

步骤2:修改配置文件(如/etc/apache2/sites-available/000-default.conf)

<VirtualHost *:80>

# ... 其他配置 ...

RemoteIPHeader CF-Connecting-IP

# 信任Cloudflare IP段(示例,实际建议在全局配置中添加)

RemoteIPInternalProxy 103.21.244.0/22

RemoteIPInternalProxy 103.22.200.0/22

RemoteIPInternalProxy 104.16.0.0/13

RemoteIPInternalProxy 108.162.192.0/18

RemoteIPInternalProxy 173.245.48.0/20

</VirtualHost>步骤3:修改日志格式

在apache2.conf中找到LogFormat行,将%h改为%a:

LogFormat "%a %l %u %t \"%r\" %>s %O \"%{Referer}i\" \"%{User-Agent}i\"" combined

操作:保存后执行sudo systemctl restart apache2

WordPress插件查看访客归属地

要在WordPress后台直接查看真实访客IP及其详细归属地,推荐使用WP Statistics或Visitor Statistics插件:

- 安装并激活WP Statistics插件

- 在插件设置中勾选“使用代理IP”或“读取HTTP_CF_CONNECTING_IP”选项

- 在后台仪表盘即可看到:

- 全球地图(可视化)

- 访客IP、国家(带国旗)、城市

- 浏览器及操作系统

- 访问页面和停留时间

💡 核心说明

- GeoIP数据库:WP Statistics通常需要下载GeoLite2-City.mmdb数据库文件,在插件设置里点击”自动下载”,归属地精度能精确到城市级别

- 合规性:如果你有欧洲客户,记得开启”IP匿名化”(将最后一位隐藏),以符合GDPR隐私法规

- 最新IP段:Cloudflare的IP段偶尔会更新,可以在Cloudflare官方IP地址页获取最新列表

🛡️ Cloudflare防火墙与安全防护

既然使用了Cloudflare,就应该充分利用其强大的WAF(Web应用程序防火墙)功能,保护网站免受恶意攻击。

1. 封锁特定国家/地区

在Cloudflare后台根据IP归属地封锁或挑战恶意流量:

- 登录Cloudflare后台,进入

安全性 (Security) → WAF - 点击创建规则 (Create rule)

- 规则名称:例如

Block_Malicious_Countries - 匹配条件 (If):

- 字段 (Field):选择国家/地区 (Country)

- 运算符 (Operator):选择属于 (is in)

- 值 (Value):勾选你想屏蔽的国家

- 选择操作 (Then):

- 阻止 (Block):直接拒绝访问,返回403页面

- 托管挑战 (Managed Challenge):【推荐】用户会看到验证框,正常访客通过后可访问。详见Cloudflare WAF文档

Q: 如果只想保护WordPress登录页怎么办?

A: 在上述规则中点击+ 添加 (And),添加额外条件:

• 字段:URI路径 (URI Path)

• 运算符:包含 (contains)

• 值:/wp-login.php

• 操作:阻止

这样,除了你信任的国家,其他任何地方都打不开你的后台登录页。

2. 速率限制(Rate Limiting)

设置速率限制,防止恶意爬虫或攻击者通过高频请求拖垮服务器:

操作步骤:

- 进入

安全性 (Security) → WAF - 点击速率限制规则 (Rate limiting rules)选项卡

- 点击创建规则 (Create rule)

- 配置规则:

- 规则名称:

Prevent_Aggressive_Crawling - 特征 (Characteristics):选择IP地址 (IP Address)

- 请求限制 (When requests exceed):建议设为100

- 周期 (Period):选择1分钟 (1 minute)

- 操作:选择托管挑战 (Managed Challenge)或阻止 (Block)

- 超时 (Duration):选择1小时 (1 hour)

- 规则名称:

⚠️ 核心避坑指南

- 不要设得太严:正常用户打开网页可能瞬间产生30-50个请求(CSS/JS/图片)。建议初始值设为150-200次/分钟

- 排除静态资源:可以添加条件”文件扩展名不属于jpg, png, css, js”,规则只针对动态页面

- 白名单机制:先把自己的常用IP加入白名单,防止自己把自己锁在外面

3. “I’m Under Attack”模式(五秒盾)

当网站遭受大规模DDOS攻击(CPU飙升或流量异常)时,应立即开启”五秒盾”:

如何快速开启:

- 登录Cloudflare控制面板,进入

安全性 (Security) → 概览 (Overview) - 在右侧找到快速操作 (Quick Actions)区域

- 找到Under Attack模式,将开关切换到开启 (On)

开启后的效果:

- 全球所有访客在进入网站前,都会看到Cloudflare的中间页:”正在检查您的浏览器…”

- 强制执行复杂的JavaScript挑战,普通攻击脚本无法通过

- 请求在Cloudflare边缘节点就被拦截,服务器压力瞬间消失

⚠️ 核心注意事项

- 误伤风险:开启后,正常访客也会看到验证页,略微影响用户体验

- 搜索引擎影响:Google爬虫通常会被识别为已知机器人而通过,但长时间开启(超过24小时)可能影响抓取效率

- 记得关闭:攻击平息后,务必将其切换回关闭 (Off),以恢复正常访问速度

防护策略总结

🛡️ 三层防护体系

- 日常防护:WAF规则(封锁恶意国家 + 速率限制)

- 观察模式:新规则先设为”记录(Log)”,运行24小时观察误伤情况

- 应急防护:遭受攻击时立即开启”Under Attack”模式

✅ 总结:SSL证书优化完整清单

读到这里,你已经掌握了完整的SSL证书+AI-GEO优化方法。现在,我给你一份可以反复使用的检查清单:

📋 SSL配置检查清单(6项)

⏱️ 总耗时估算

- 基础配置:10-15分钟(Cloudflare接入 + SSL模式选择 + 强制HTTPS)

- 服务器配置:5-10分钟(Origin CA证书 + Nginx/Apache配置)

- 进阶配置:10-15分钟(真实IP获取 + WAF规则)

- 总计:25-40分钟即可完成完整的SSL+安全配置

快速诊断:SSL配置是否正确

✅ 检查方法:

- 在浏览器中输入

http://你的域名(不带s),看是否自动跳转到https:// - 点击地址栏的”小锁”图标,查看证书信息,确认是有效的

- 使用SSL Labs测试工具检测,评分应该达到A或A+

- 检查服务器日志,确认显示的是访客真实IP,而非Cloudflare的IP

💬 耀阳会观点:SSL证书是AI-GEO时代的准入门槛,不是可选项。在2026年,没有HTTPS的网站就像没有营业执照的商店——内容再好,AI引擎也不会引用你。Cloudflare的免费SSL方案是性价比最高、最省事的选择。15年有效期,永久免费,全球加速,配置简单。不要再犹豫了,现在就行动!

这篇教程本身,也是按照AI-GEO优化标准写的。你可以查看本文的源代码,看看我是如何实践这些优化技巧的。

记住:SSL配置不是一次性工作,而是网站安全的基础设施。配置一次,受益终身。

有问题?加入耀阳会一起讨论

耀阳会是中立的外贸人知识分享社区。在这里,我们探讨真实可行的SEO/GEO策略,分享一手实战经验。

遇到SSL配置难题?欢迎一起交流

📍 内容来源与版权

本文原创发布于:

https://www.yaoyanghui.com/ssl-certificate-ai-geo-guide/

© 耀阳会版权所有。未经许可禁止转载。如需授权,请联系:[email protected]